Dark Web: Vollständiger Leitfaden für das verborgene Internet, Sicherheitsmaßnahmen und Fakten zum Deep Web

Das Dark Web ist einer der am meisten missverstandenen Aspekte der digitalen Welt. Obwohl es oft mit Kriminalität und Anonymität in Verbindung gebracht wird, bleibt es ein wichtiger Teil der Internet-Infrastruktur, sowohl für Verfechter des Datenschutzes als auch für Cyber-Kriminelle. Dieser umfassende Leitfaden erklärt das Dark Web, wie es sich vom Deep Web unterscheidet, wie man sicher darauf zugreift und welche legitimen und illegalen Nutzungen die Landschaft bestimmen.

Inhaltsübersicht

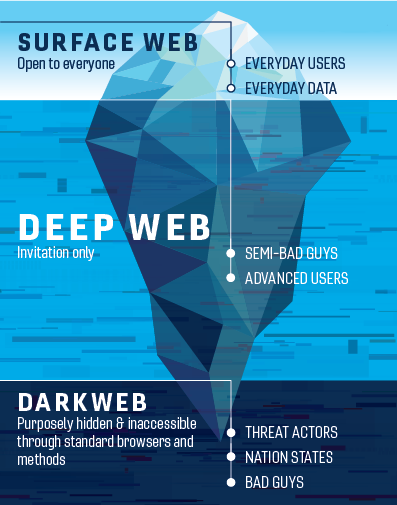

Was ist das Dark Web? Wie es sich vom Deep Web unterscheidet

- Oberfläche Web: Öffentlich indizierte Inhalte, die über Google, Bing usw. gefunden werden (~5% des Webs).

- Deep Web: Alle nicht indizierten Seiten - E-Mail-Postfächer, medizinische Portale, akademische Datenbanken.

- Dunkles Web: Teilbereich des Deep Web, der nur über Anonymisierungstools wie Tor zugänglich ist. URLs enden typischerweise mit .zwiebel und sind nicht über die üblichen Suchmaschinen auffindbar.

Die Ursprünge des Dark Web

Tor (Der Zwiebel-Router) aufgetaucht aus der Forschung der US-Marine in den frühen 2000er Jahren als Werkzeug zum Schutz der Privatsphäre. Es ermöglicht den Nutzern den Zugriff auf darkweb site Inhalte, ohne ihre Identität oder ihren Standort preiszugeben. Im Laufe der Zeit wurde der Einsatz von militärischen Anwendungen auf Journalismus, Aktivismus und leider auch auf kriminelle Machenschaften ausgeweitet.

Sicherer Zugang zum Dark Web

- Herunterladen Tor-Browser nur über die offizielle Website.

- Überprüfen Sie SHA256-Prüfsummen, um trojanisierte Kopien zu vermeiden.

- Verwenden Sie einen seriösen VPN vor Tor zur Stärkung der Anonymität.

- Deaktivieren Sie JavaScript, um das Exploit-Risiko zu verringern.

- Loggen Sie sich beim Surfen niemals in reale Konten ein.

- Verwenden Sie eine VM oder Live USB Linux für den isolierten Zugang.

Zwiebel-Routing erklärt

Tor leitet den Verkehr über mehrere Knotenpunkte:

- Wächterknoten: Ihr Einstiegspunkt.

- Mittlerer Knotenpunkt: Das Relais.

- Knotenpunkt verlassen: Sendet den Datenverkehr an das Ziel. Bei jedem Schritt wird eine Verschlüsselungsschicht entfernt, so dass Quelle und Ziel maskiert werden.

Rechtliche Anwendungsfälle des Dark Web

- Whistleblower Plattformen (z.B. SecureDrop)

- Journalistische Untersuchungen

- Menschenrechtsaktivismus

- Akademische und archivarische Repositorien

Illegale Verwendungen und Risiken

- Dark Web Porno (verboten und überwachte global)

- Darknet-Marktplätze (Seidenstraße, AlphaBay)

- Hacking-DiensteExploits und Malware-Kits

- Verkauf gestohlener Daten (Kreditkarten, Ausweise, medizinische Unterlagen)

Wichtige Sicherheitsrichtlinien

- Aktualisiere Tor und OS regelmäßig.

- Verwenden Sie anonyme E-Mails und Kryptowährungs-Geldbörsen.

- Vermische niemals normales Surfen im Internet mit Tor-Aktivitäten.

- Verwenden Sie schreibgeschützte Betriebssysteme (z. B. Tails).

Größere Betriebsstilllegungen und Strafverfolgungsmaßnahmen

- 2013: Silk Road vom FBI beschlagnahmt

- 2017: AlphaBay und Hansa abgeschaltet

- 2021: DarkMarket zerschlagen Diese Fälle zeigen, dass die internationale Zusammenarbeit bei der Verfolgung von Cyberkriminalität zunimmt.

Zukunft des Dark Web und Regulierung

- Aufstieg der Post-Quantum-Kryptographie

- Null-Wissen-Beweise zur Verbesserung der Privatsphäre

- Wachsende KI-Überwachung des .onion-Verkehrs

- Verstärkte Politik Fokus (z.B. UK's Online Safety Bill, EU's NIS2 Richtlinie)

FAQ. Dunkles Web Beantwortete Fragen

1. Ist das Dark Web illegal? Nicht von Natur aus. Der Zugang über Tor ist in den meisten Ländern legal. Die Illegalität hängt von den dort durchgeführten Aktivitäten ab.

2. Was gibt es im Dark Web außer illegalen Inhalten? Sichere E-Mail, anonyme Foren, akademische Ressourcen, digitale Bibliotheken, Whistleblower-Tools.

3. Kann ich zurückverfolgt werden, wenn ich Tor benutze? Wenn es falsch konfiguriert ist, ja. Verwenden Sie immer ein VPN vor Tor und befolgen Sie die besten Praktiken, um das Risiko zu verringern.

4. Was ist der Unterschied zwischen dem Deep Web und dem Dark Web? Das Deep Web umfasst alle nicht indizierten Inhalte. Das Dark Web ist ein kleiner Teil davon, der nur über spezielle Tools wie Tor zugänglich ist.

5. Ist Dark Web Porn real und gefährlich? Ja. Bestimmte Websites enthalten extrem illegale Inhalte. Der Zugriff auf diese Seiten oder auch nur das Durchsuchen kann rechtliche Konsequenzen haben.

6. Woher weiß ich, ob ein Dark-Web-Link sicher ist? Es gibt keine Garantie. Verwenden Sie überprüfte Verzeichnisse und vermeiden Sie das Anklicken unbekannter oder verdächtiger .onion-URLs.